IEEE802.1X

Protokół IEEE 802.1X jest standardem uwierzytelniania użytkowników i urządzeń. Chociaż jest bardzo popularny w infrastrukturze IT, powszechne implementacje często kończą się po prostu blokowaniem nieautoryzowanego dostępu. Rozwiązanie METEL idzie dalej i oferuje kompletny ekosystem dla krytycznej infrastruktury, który działa niezawodnie nawet w ekstremalnych warunkach.

Architektura systemu 802.1X

Aby uwierzytelnianie działało poprawnie, standard definiuje trzy kluczowe role:

-

Supplicant: Urządzenie końcowe (kamera IP, czujnik lub komputer serwisowy), które wymaga dostępu do sieci i musi udowodnić swoją tożsamość.

-

Uwierzytelniacz: element pośredniczący w komunikacji między żądającym a serwerem. Rolę tę pełni dowolny zarządzany przełącznik LAN-RING (z FW 62 lub wyższym).

-

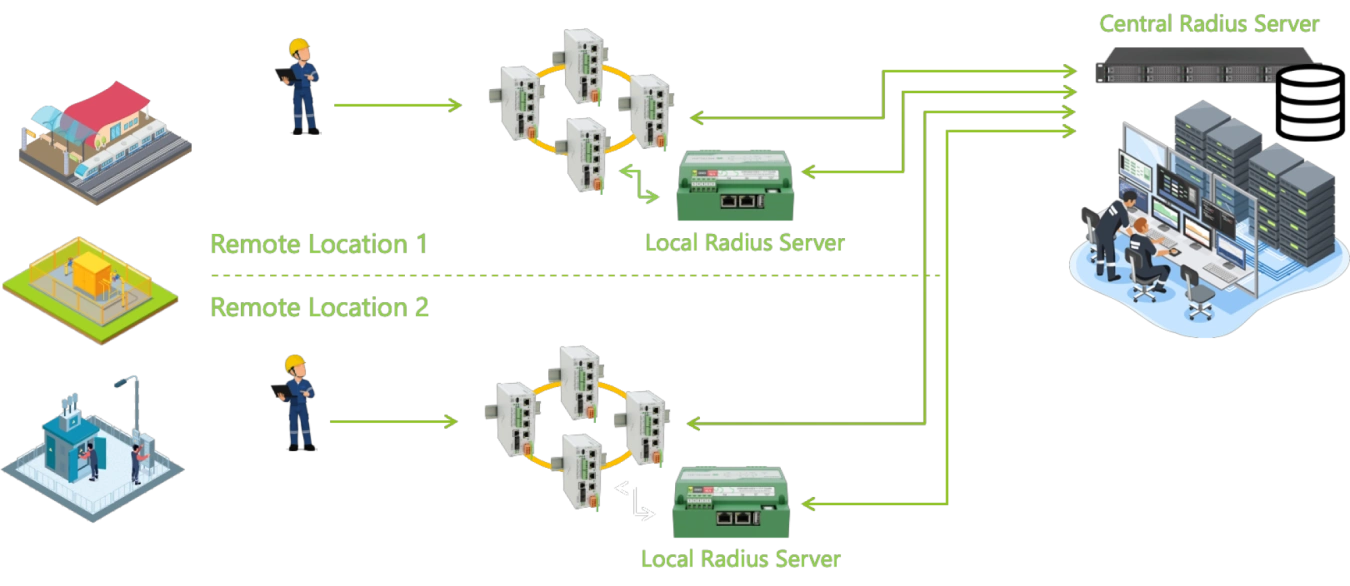

Serwer uwierzytelniający (RADIUS): "mózg" systemu, który podejmuje decyzję o zezwoleniu lub odmowie dostępu. Aby zapewnić maksymalne bezpieczeństwo, zalecamy wdrożenie dwóch redundantnych serwerów, z których co najmniej jeden powinien znajdować się lokalnie.

Zlokalizowanie co najmniej jednego serwera RADIUS bezpośrednio w chronionym obiekcie zapewnia autonomię i wysoką dostępność systemu nawet w przypadku awarii łączności z biurem centralnym lub chmurą. Ponadto lokalny serwer minimalizuje opóźnienia w uwierzytelnianiu, a w połączeniu z zabezpieczeniami fizycznymi (np. w szafie z tamperem) znacznie zwiększa odporność sieci na ataki cybernetyczne i fizyczne.

Dlaczego warto wybrać LAN-RING & IPLOG?

Umożliwiamy integratorom zbudowanie w pełni niezależnej i bezpiecznej infrastruktury sieciowej bez konieczności polegania na elementach IT innych firm.

Przemysłowy serwer RADIUS w urządzeniach IPLOG

Opracowaliśmy dedykowany pakiet oprogramowania "free radius-server" dla kontrolerów IPLOG-GAMA. W przeciwieństwie do konwencjonalnych serwerów biurowych, jednostki IPLOG oferują:

-

Ekstremalny zakres temperatur: niezawodne działanie od -40 °C do +70 °C.

-

Wysoką trwałość: mogą być instalowane bezpośrednio w terenie, w szafach zewnętrznych lub halach przemysłowych.

-

Niezależność.

Pełna obsługa Authenticator/Supplicant

Przełączniki serii LAN-RING (wersje F i G) w pełni obsługują standard IEEE 802.1X. Zapewnia to kontrolę nad każdym portem i gwarantuje, że żadne obce urządzenie nie połączy się z siecią bez przejścia rygorystycznego procesu uwierzytelniania.