Własny rozwój modułów CPU

W dzisiejszym dynamicznym świecie technologii przemysłowych nie wystarczy po prostu złożyć komponenty - trzeba je zrozumieć w najdrobniejszych szczegółach. Sercem wszystkich naszych urządzeń IP są niestandardowe moduły CPU, które opracowujemy całkowicie pod własnym dachem.

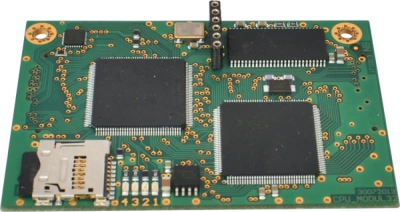

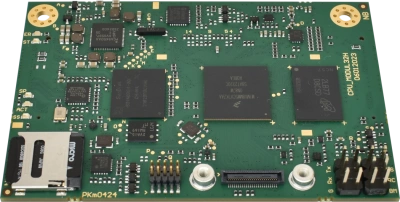

| Moduł E | Moduł F | Moduł G | Moduł H |

|

|

|

|

Nasz proces rozpoczyna się od starannego doboru poszczególnych komponentów elektronicznych, poprzez precyzyjne rysowanie schematów, aż po ostateczny projekt i montaż płytki drukowanej (PCB). Ta pionowa integracja pozwala nam zagwarantować wydajność, która jest nieosiągalna w przypadku powszechnie dostępnych rozwiązań "z półki".

Co nasza niestandardowa ścieżka przynosi naszym klientom?

Skupienie całego cyklu rozwoju w naszych rękach to nie tylko kwestia dumy technicznej, ale przede wszystkim konkretnych korzyści dla użytkowników końcowych:

Ujednolicone doświadczenie użytkownika (GUI i CLI)

Dzięki własnemu sprzętowi i spójnemu ekosystemowi oprogramowania oferujemy jeden zestaw narzędzi konfiguracyjnych. Dla klienta oznacza to tylko jedno: nie musi już uczyć się różnych procedur zarządzania przełącznikami przemysłowymi i innej logiki dla sterowników PLC. Jedno narzędzie, jedno doświadczenie, maksymalna wydajność.

Maksymalne bezpieczeństwo łańcucha dostaw (zgodność z NIS2)

Nie kupujemy zmontowanych półproduktów (czarnych skrzynek), w przypadku których nie można w 100% zweryfikować pochodzenia lub integralności komponentów. Posiadamy szczegółową wiedzę na temat każdego układu scalonego na płycie. Takie podejście jest kluczem do spełnienia rygorystycznych wymogów bezpieczeństwa cybernetycznego i odporności łańcucha dostaw określonych w europejskiej dyrektywie NIS2.

Globalna zgodność i standardy (NDAA)

Pełna kontrola nad projektem i wyborem dostawców pozwala nam ściśle przestrzegać wymogów amerykańskiej ustawy National Defense Authorization Act (NDAA ). Dzięki temu nasz sprzęt nadaje się nawet do najbardziej wymagających projektów infrastruktury krytycznej, w których pochodzenie technologii podlega ścisłej kontroli.

"Nasza filozofia jest prosta: Aby zagwarantować bezpieczeństwo systemu, należy kontrolować sprzęt, na którym działa".