Filtrowanie według źródłowych adresów IP

Aktualizacja w toku

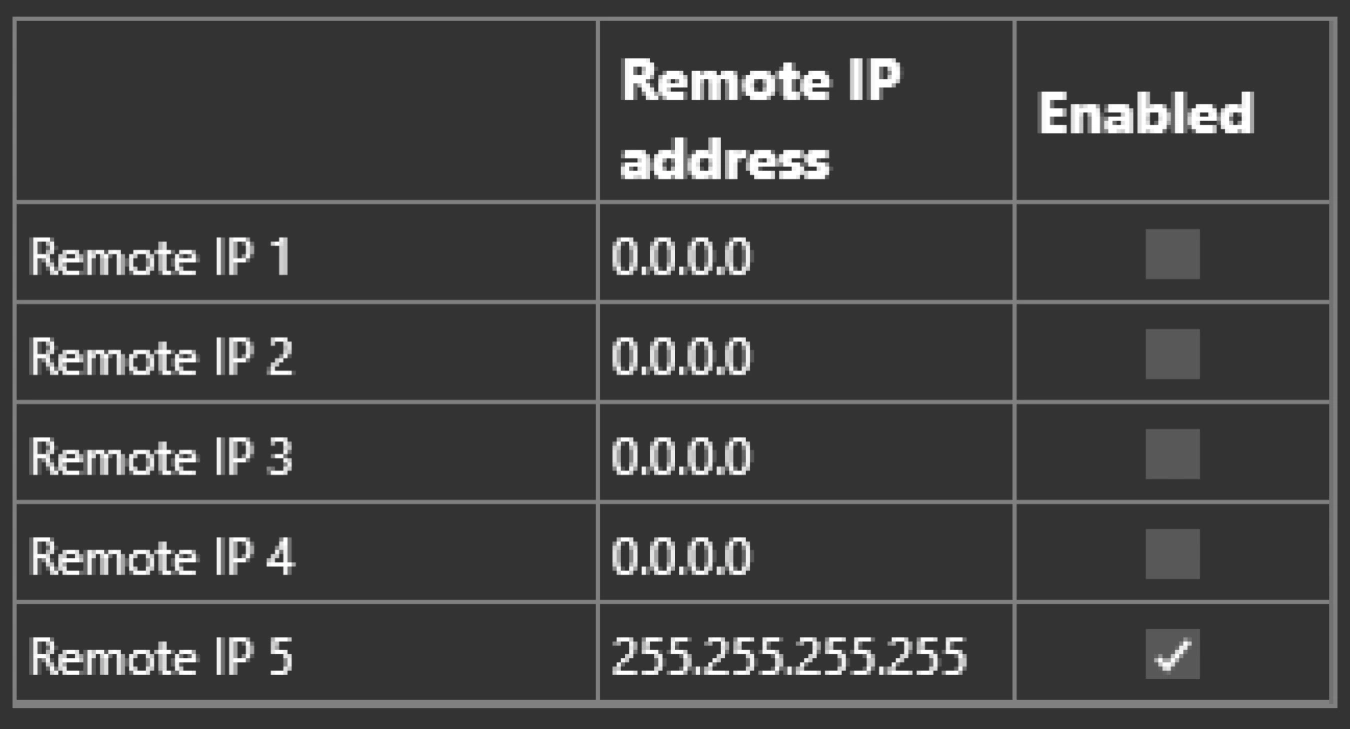

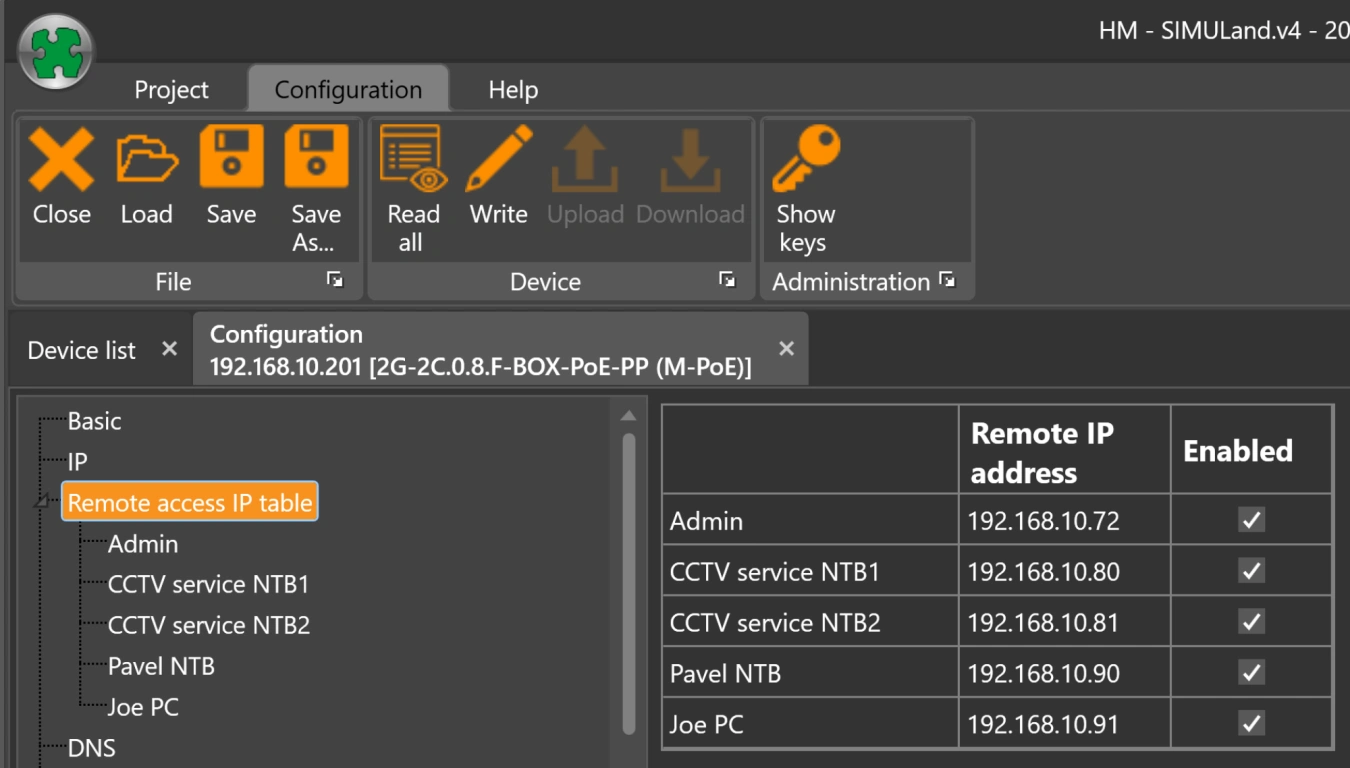

Innym sposobem na utrudnienie atakującemu dostępu do sieci jest ograniczenie dostępu do zarządzania w oparciu o adres IP hosta lub zarządzanie USB, całkowicie wykluczając zdalne zarządzanie.

Konfiguracja LAN

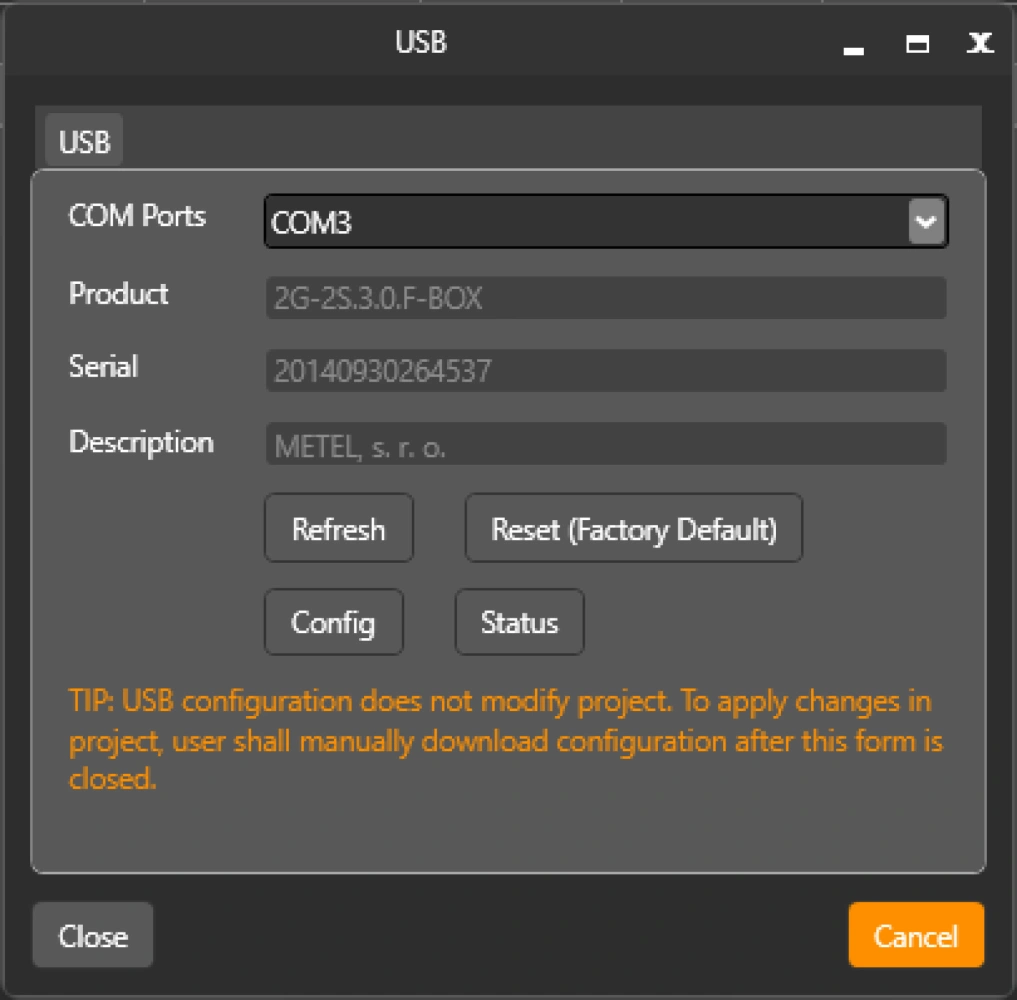

Konfiguracja USB